セキュリティブログ

【JPCERT-CC/Emotet】マルウエア Emotet の感染活動について

2019.12.02

「Emotet」が本格的に日本に上陸してしまった感があります。

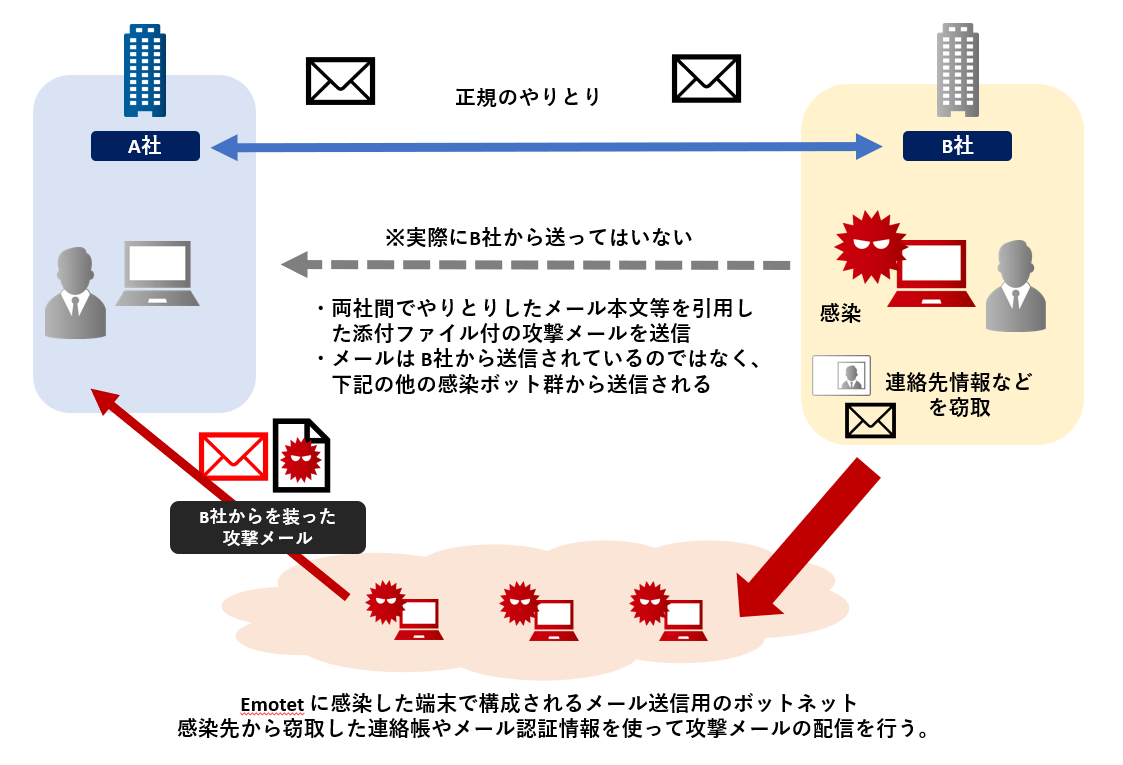

「知り合いからのメールだと思って開くと感染し、メルアド・パスワードが盗まれ、なりすまされて感染メールをばら撒かれる」という質の悪いマルウェアです。

※マルウェアEmotetの感染活動について/JPCERT-CC/12月2日

【感染により発生する被害】

・取引先や顧客の連絡先とメールの内容が窃取され外部に送信される

・(取引先以外の)外部の組織に大量の不審メールを送信してしまう

・他のマルウエアがダウンロードされ感染する恐れEmotet への感染による更なる被害の拡大を防ぐため、次のような対策を実施することを推奨いたします。

Emotet の感染手法や対策などの詳細については、注意喚起や JPCERT/CC Eyes ブログの情報を参考にしてください。・組織内で使用するシステムやソフトウエアのアップデート

・アンチウイルス機能やサービスの導入

・組織内における不審メールに対する注意喚起JPCERT/CC

マルウエア Emotet の感染に関する注意喚起

https://www.jpcert.or.jp/at/2019/at190044.htmlJPCERT/CC Eyes

マルウエアEmotetへの対応FAQ

https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.htmlCyberNewsFlash は、注意喚起とは異なり、発行時点では注意喚起の基準に満たない脆弱性の情報やセキュリティアップデート予告なども含まれます。今回の件を含め、提供いただける情報がありましたら、JPCERT/CC までご連絡ください。

早期警戒グループ

メールアドレス : ew-info@jpcert.or.jp

TEL: 03-6811-0610

※ここまで

「ソフトウェアアップデート」

「アンチウィルスソフトによる対策」

「添付ファイルは容易に開かない」

といった対応が考えられますが、問題発生時は速やかにご連絡くださいませ。